1 Redes de Computadores

Welcome message from author

This document is posted to help you gain knowledge. Please leave a comment to let me know what you think about it! Share it to your friends and learn new things together.

Transcript

2

Capítulo 1 - Sistemas de Comunicação de Dados

Códigos

Meios de Transmissão

Características da Transmissão

Modos de Transmissão

Tipos de Transmissão

Controle de Erros na Transmissão

3

Bits e Bytes Os bits são dígitos binários; eles são 0s ou 1s.Exemplo: 0 binário pode ser representado em meio elétrico por 0 volts de

eletricidade e com sinais ópticos, o binário 0 seria codificado como intensidade baixa, ou sem luz (escuridão).

1 binário pode ser representado em meio elétrico por +5 volts de eletricidade e com sinais ópticos, o binário 1 seria codificado como uma intensidade de luz mais alta (brilho), ou outros padrões mais complexos.

1 Byte = 8 bits, 1 KByte = 8Kbits, 1MByte = 8 Mbits, 1GB = 8Gbits Para transformar de Byte para bits basta multiplicar por 8 e para

converter de bits para Bytes basta dividir por 8. kilobit, megabit e gigabit geralmente é utilizado em transmissão de

dados, kilobyte, megabyte e gigabyte geralmente é utilizado em meios de

armazenamento

5

Base 2 - Binário Apenas dois símbolos – 0 e 1 Os computadores reconhecem e processam os dados

usando o sistema de numeração binário A posição, ou lugar, de cada dígito representa o número 2 –

o número de base – elevado a uma potência (exponente), baseado na sua posição

Exemplo: 10110 = (1 x 24 = 16) + (0 x 23 = 0) + (1 x 22 =4) + (1 x 21 = 2)

+ (0 x 20 = 0) = 22 (16 + 0 + 4 + 2 + 0)

6

Sistemas de Comunicação de Dados

Sistemas de Comunicação

Exemplos de Comunicação

O que existe emcomum nestas

comunicações ?

Internet

As comunicações têm ocupado um grande espaço na vida do homem desde o início de sua existência. Pode-se afirmar, com certeza, que a ciência das comunicações tem coexistido com o homem e que somente a necessidade de evolução tem permitido o desenvolvimento da ciência das comunicações.

A comunicação é uma parte muito importante do cotidiano de nossas vidas. Pode-se dizer que o homem desde os seus primórdios não tem feito outra coisa, se não, utilizar a comunicação todos os dias de sua vida.

Existem várias formas possíveis para se realizar uma comunicação. Dentre os exemplos mais comuns da comunicação, podemos ter:

Uma conversação entre duas pessoas, frente a frente.

Através da leitura de um livro.

Uma conversação telefônica.

7

Observando obras de arte.

Assistindo a um filme no cinema

Assistindo à TV.

Etc

Poderíamos citar vários outros exemplos de tipos de comunicação, porém vamos citar apenas mais um, que é a base principal do objetivo deste curso: a Comunicação de Dados.

8

Sistemas de Comunicação

Fonte Meio de Transmissão Destino

Mensagem

Sistemas de Comunicação de Dados

A característica comum entre todos os tipos de comunicação é: “A transferência de Informação entre um ponto e outro.” E para que exista uma perfeita transferência de informação entre dois pontos, são necessários três elementos básicos conforme mostrado a seguir:

Fonte;

Meio de Transmissão;

Destino.

A fonte gera a mensagem e a coloca no meio de transmissão, que por sua vez transporta a mesma até o destino. Estes elementos são os requerimentos mínimos para a efetivação da comunicação, e a ausência de qualquer um deles impede que o processo se realize.

Parece natural a afirmação de que a mensagem é o principal componente para o processo de comunicação. Assim, devemos garantir, na definição do sistema de comunicação, que a mensagem possa ser transmitida sem sofrer modificações que comprometam o seu conteúdo.

9

Sistemas de Comunicação

Fonte Codificador Emissor

Meiode

Transmissão

Receptor Decodificador Destino

Ruído

InformaçãoDigital

(Informação representada por

um conjunto de bits)

InformaçãoDigital

InformaçãoDigital ou Analógica

Canal deComunicação

Sistemas de Comunicação de Dados

A Comunicação de Dados pode ser definida como a transmissão de informações na forma digital (binário) de uma fonte para um destino. Assim, mais uma vez temos a presença dos três elementos básicos: fonte, meio de transmissão e destino. No transmissor (fonte) e no destino as informações são digitais, já no meio de transmissão a informação pode ser digital ou analógica.

Em qualquer sistema de comunicação podemos ter a ocorrência de interferências durante o processo de transmissão, resultando numa modificação da mensagem. Qualquer distúrbio indesejável no sistema é denominado ruído. No sistema de comunicação de dados a presença do ruído pode vir a modificar o padrão transmitido, acarretando em um erro na mensagem. Assim, dependendo do sistema, devemos ter alguma forma de detectar e/ou corrigir estes erros.

Havíamos dito que um sistema de comunicação de dados écomposto de no mínimo três elementos básicos (fonte, meio de transmissão e destino). Entretanto, na maioria dos sistemas, esses elementos não são suficientes para garantir a transmissão das mensagens de forma aceitável. A seguir descrevemos os vários elementos que podem compor um sistema de comunicação de dados:

10

Fonte: produz a informação na forma de símbolos (ex. 'A', 'B', 'C').

Destino: para quem a informação é dirigida.

Codificador: transforma a informação para uma forma que possa ser transmitida no canal. (exemplo: caracter '9' para o sinal digital '0011 1001').

Decodificador: recupera o símbolo original da informação.

Emissor: entrega um sinal de energia adequada ao meio. (Exemplo: modulador).

Meio: propaga a energia entregue pelo emissor até o receptor.

Receptor: retira a energia do meio e recupera o código transmitido (Exemplo: demodulador).

Ruído: fator inerente ao meio de comunicação.

Canal: transporta os símbolos e a informação associada da fonte ao destino.

Devemos ressaltar que, muitas vezes, temos um único equipamento realizando a função de várias partes descritas acima e, ainda, pode haver inversão de algumas parte (por exemplo, o emissor pode funcionar como receptor durante parte da comunicação).

11

Sistemas de Comunicação

Sistemas de Comunicação de Dados

A associação dos elementos básicos do sistema pode ser feita de várias formas, denominadas Redes de Comunicação.

Uma rede de comunicação de dados pode ser tão simples quanto dois computadores pessoais interligados entre si, ou através da Rede Pública de Telefonia, ou tão complexa quanto um ou mais MainFrames(computador de grande porte, com grande capacidade de processamento e armazenamento de informações) conectados a centenas de terminais remotos de várias formas possíveis.

12

Códigos de Transmissão

Fonte Codificador Decodificador DestinoCanal de

Comunicação

Códigos de Comunicação de Dados: Sistema Binário ( 0 e 1 )

Caracteres do Código: representado por n Bits

com n Bits: 2n = x combinações

Exemplo:

Código com caracteres de 5 bits = 2 5 = 32 caracteres diferentes

Código com caracteres de 8 bits = 2 8 = 256 caracteres diferentes

Sistemas de Comunicação de Dados

Para tratar uma informação (mensagem) durante uma comunicação de dados, é necessário transformar a informação em conjunto de bits, que possam ser interpretados corretamente. Portanto, podemos dizer que a característica dos Sistemas de Comunicação de Dados, está baseada na transmissão de informação (letras, números ou símbolos) de um ponto ao outro.

As pessoas, para se comunicarem, precisam falar e entender o mesmo idioma, ou as informações (mensagens) não serão corretamente compreendidas. As máquinas, por sua vez, também necessitam de uma linguagem comum para se comunicarem. Esta linguagem pode ser definida como sendo o grupo de caracteres (representação codificada de um número, letra ou símbolo) ou símbolos representativos, combinados segundo regras específicas de tal modo que possa existir apenas uma única interpretação.

Quanto aos caracteres, podemos dividi-los em quatro grupos:

Alfabético: A, B, C, D, ........

Numérico: 0, 1, 2, 3, ......

Símbolos: ?, !, /, $, ........

Controle: Formato, Informação, Transmissão, .......

13

As diferentes combinações de estados lógicos (0, 1) para uma quantidade “determinada de bits” (5, 8, etc) é o que vai determinar os diferentes caracteres segundo a regra admitida pelo código. Os diversos códigos existentes variam quanto à quantidade de bits: 4 a 12 bits.

Como a essência dos códigos é sempre função de base dois (binário), podemos afirmar que a quantidade de bits usados determinará a quantidade de combinações possíveis e, conseqüentemente, a quantidade de caracteres codificáveis.

14

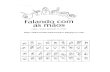

Códigos de Transmissão: Código ASCII

Sistemas de Comunicação de Dados

O código ASCII (American Standard Code for Information Interchange) é um código de 8 bits (7 bits de informação + 1 bit de paridade), e éo código mais utilizado em comunicação de dados. Em todo mundo, existe um número de versões para o código ASCII, que com pequenas alterações, podemos dizer que é o mesmo. O CCITT padronizou este código como CCITT Alfabeto Internacional No. 5.

Os 7 bits de informação deste código permitem 128 combinações, como mostrado na tabela ASCII. Do conjunto de 128 caracteres mostrados, existem os caracteres alfabéticos, os numéricos, os símbolos e 32 caracteres de controle. Estes caracteres de controle estão divididos em 4 classes: Controle de Transmissão, Controle de Formato, Controle de Dispositivos e Separador de Informações.

Uma variação do código ASCII, comumente chamado “ASCII Estendido”, obteve uma ampla aceitação com a introdução dos computadores pessoais IBM-PC. Estes reconhecem o código ASCII com 8 bits, onde os sete primeiros formam o ASCII padrão CCITT e o oitavo bit estende o código para um conjunto adicional de 128 caracteres. Esta extensão torna possível a utilização de caracteres com acentuação, indicadores de impressão, caracteres para desenho de linhas, etc.

15

Códigos de Transmissão

Código Baudot:

• Código de 5 bits: 32 caracteres

• Mais utilizado em redes Telex

Código EBCDIC:

• Código de 8 bits: 256 caracteres

• Mais utilizado em antigos Mainframes

Sistemas de Comunicação de Dados

O código Baudot, também é conhecido como código Murray. O Comitê Consultivo Internacional de Telefonia e Telegrafia – CCITT, responsável pelos padrões na área de telecomunicações padronizou o código Baudot, como CCITT Alfabeto Internacional No. 2. A rede mundial de Telex adotou este código, e muitas vezes a sua denominação passou a ser conhecida como código Telex. O código Baudot tem 5 bits, os quais podem representar até 32 caracteres, permitindo a representação de caracteres alfabéticos e numéricos.

Outro código existente é o EBCDIC (Extended Binary Coded Decimal Interchange Code), um código de 8 bits, desenvolvido pela IBM e usado extensivamente em MainFramesIBM.

16

Meios de Transmissão

Sistemas de Comunicação de Dados

Determina:

• Quantidade de informação a ser transmitida

• Velocidade de transmissão

• Distância máxima sem perdas

Fatores de escolha do Meio de Transmissão:

• Custo

• Banda passante (ou velocidade máxima)

• Imunidade a ruído e confiabilidade

• Limitação geográfica devido à atenuação característi ca do meio

> Freqüência> Atenuação> Distorção

Como vimos anteriormente, em um sistema de comunicação de dados a informação pode se apresentar no meio de transmissão na forma digital ou analógica. Via de regra, são as características do meio de transmissão que irão definir se as características originais do sinal a ser transmitido devem ser alteradas de modo a torná-lo compatível com o meio utilizado.

Os meios de transmissão servem para levar a informação da origem ao destino no processo de comunicação de dados, determinando a quantidade de informação que pode ser transmitida em certo intervalo de tempo e também a distância máxima que a informação pode percorrer na rede sem repetidores.

A quantidade de informação está relacionada diretamente com a freqüência dos sinais elétricos codificados, e quanto maior a freqüência, maior éa atenuação e a distorção dos sinais. A atenuação éuma perda de potência devido à dissipação dos sinais no meio, e a distorção é uma deformação na forma de onda devido à diferença de velocidade com que se propagam as diferentes componentes de freqüência do sinal original. Se estes fatores ultrapassarem certos limites, o sinal é irrecuperável no receptor, provocando perda de informação na transmissão.

17

Existem vários protocolos (regras) para efetuar a comunicação utilizando como suporte os meios físicos, e o objetivo deste capítulo é mostrar as particularidades de cada um dos mais utilizados atualmente.

As principais particularidades abordadas são as seguintes:

Custo;

Banda passante (ou velocidade máxima);

Imunidade a ruído e confiabilidade;

Limitação geográfica devido à atenuação característica do meio.

Estas particularidades são muito importantes para a escolha do meio de transmissão adequado à determinada aplicação, além de influenciar no custo do sistema.

Os meios físicos abordados são os seguintes: meio magnético, par trançado, cabo coaxial, fibra ótica e o ar (ondas de rádio e via satélite).

18

Meios de Transmissão: Magnético

Sistemas de Comunicação de Dados

Meio Magnético

Uma das formas mais comuns para transportar dados de um ponto a outro consiste em gravar as informações em um disquete ou fita magnética, colocar a bordo de um carro ou outro meio de transporte, levar para o outro ponto e recuperar lá as informações, sem a necessidade de um canal de transmissão de dados entre os pontos fonte e destino.

Normalmente esta não é a solução mais rápida e eficiente para a transmissão, pois existem muitas aplicações que não suportam este tipo de comunicação (imagine o sistema bancário baseado neste tipo de comunicação).

19

Sistemas de Comunicação de Dados

Par Trançado sem Blindagem

(UTP)

Vantagens:

• Fácil instalação

• Baixo custo

• Instalação flexível

Desvantagens:

• Fácil instalação

• Baixo custo

• Comprimento máximo aproximado: 100 m

• Pouca imunidade a ruídos

Categorias:

3: até 10 Mbps4: até 16 Mbps

5: até 100 Mbps

Meios de Transmissão: Par Trançado

Par Trançado

O par trançado é a mais antiga e também a mais popular forma de meio físico para transmissão de dados. Normalmente os dois fios são trançados para reduzir a interferência elétrica entre pares próximos (dois fios em paralelo constituem uma antena simples, enquanto que um par trançado não).

Os pares de fios trançados foram padronizados pela EIA (Electronics Industries Association), a TIA (Telecommunications Industry Association) e a NEMA (National Electrical Manufacturers Association), que determinaram uma divisão em cinco graduações.

20

O par trançado é largamente utilizado devido a certos fatores, entre eles pode-se citar o preço baixo e seu uso disseminado no sistema telefônico.

O principal problema deste tipo de meio físico é sua suscetibilidade a influências externas, como por exemplo raios, descargas elétricas e campos magnéticos (como o gerado por motores), causando ruídos e perda de informação. Além disto, o par trançado sofre problemas de atenuação (que é maior a medida que aumenta a freqüência da transmissão), necessitando de repetidores para distâncias acima de alguns quilômetros. Os fatores citados acima são diminuídos em pares trançado de mais alta qualidade, que possuem um cabo melhor e um enrolamento mais acentuado, evitando maiores interferências.

Um cabo de par trançado não blindado classe 5 possui uma fina camada metálica envolvendo-o, evitando ainda mais a interferência eletromagnética e atingindo maiores velocidades. A tabela a seguir mostra algumas velocidades típicas para pares trançados não blindados (UTP -Unshielded Twisted Pair). As taxas de transmissão mencionadas na tabela são para distâncias de no máximo 100 metros.

Categoria 1 Não adequado para redes locais

Categoria 2 Característica de transmissão até 1 MHz

Categoria 3 Característica de transmissão até 16 MHz

Utilizado tipicamente em 10 MHz

Categoria 4 Característica de transmissão até 20 MHz

Utilizado tipicamente em 16 MHz

Categoria 5 Característica de transmissão até 100 MHz

Utilizado tipicamente em taxas de 100 MHz

21

Características:

• É trançado para reduzir o efeito de diafonia

• Diâmetro externo pequeno => fácil instalação

• Baixo custo

• Comprimento máximo: aproximadamente 100 m

• Pouca imunidade a ruídos

• Taxas de transmissão de até 100 Mbps

Meios de Transmissão: Par Trançado (UTP)

Sistemas de Comunicação de Dados

22

Meios de Transmissão: Par Trançado (UTP)

Sistemas de Comunicação de Dados

O principal problema deste tipo de meio físico é sua suscetibilidade a influências externas, como por exemplo raios, descargas elétricas e campos magnéticos (como o gerado por motores), causando ruídos e perda de informação. Além disto, o par trançado sofre problemas de atenuação (que é maior a medida que aumenta a freqüência da transmissão), necessitando de repetidores para distâncias acima de alguns quilômetros.

Os fatores citados acima são diminuídos em pares trançado de mais alta qualidade, que possuem um cabo melhor e um enrolamento mais acentuado, evitando maiores interferências.

23

Características:

• É trançado para reduzir o efeito de diafonia

• Possui blindagem => maior imunidade a ruídos

• Diâmetro externo grande • Aterramento da blindagem

• Alto custo

•Comprimento máximo: aproximadamente 100 m

• Boa imunidade a ruídos

Blindagem deve seraterrada

difícil instalação

Meios de Transmissão: Par Trançado (STP)

Sistemas de Comunicação de Dados

Existem ainda os pares trançados blindados (STP -Shielded Twisted Pair), que possuem uma blindagem envolvendo cada par trançado dentro do cabo. Este tipo de cabo é confeccionado industrialmente com impedância característica de 100 ou de 150 Ohms, podendo alcançar taxas de transmissão de 100 Mbps em 100 metros de cabo.

24

Categoria 1 cabo de fios não trançados. Capacidade d e transmissão de até 1 Mbps.

Categoria 2 cabo de pares trançados. Capacidade de t ransmissão de até 1 Mbps.

Categoria 3 cabo de pares trançados. Capacidade de t ransmissão de até 16 Mbps.

Categoria 4 cabo de pares trançados. Capacidade de t ransmissão de até 20 Mbps.

Categoria 5 cabo de pares trançados. Capacidade de t ransmissão de até 100 Mbps.

Padrão de Cabos de Pares Trançados (EIA/TIA-568)

Sistemas de Comunicação de Dados

Nos cabos categorias 3, 4 e 5, o número mínimo é de 9 tranças por metro, e estas nunca podem repetir o mesmo padrão de trança no cabo (entre pares), reduzindo o fenômeno de linha cruzada.

26

Sistemas de Comunicação de Dados

Meios de Transmissão: Cabo Coaxial

Cabo Coaxialfino (50 Ω)

Cabo Coaxialgrosso (75 Ω)

Vantagens:

• Fácil instalação

• Baixo custo

• Comprimento máximo aproximado: 200 m

• Grande imunidade a ruídos

Desvantagens:

• Difícil manipulação

• Facilidade de mau contato

Cabo Coaxial

O cabo coaxial é constituído de um condutor interno circundado por uma malha condutora externa, tendo entre ambos um dielétrico que os separa.

O cabo coaxial, ao contrário do par trançado, mantém uma capacitância constante e baixa, teoricamente independente do comprimento do cabo. Este fator faz com que os cabos coaxiais possam suportar velocidades mais elevadas que o par trançado, devido a sua excelente isolação a ruídos externos e diafonia e também o fato de suas características elétricas serem menos dependente da freqüência, especialmente se comparado aos pares trançados.

Existem dois tipos de cabo coaxial: o primeiro tipo é de 50 Ohms, usado para transmissão digital em banda básica. O outro tipo é de 75 Ohms e éutilizado tipicamente para TV a cabo e redes de banda larga.

27

A forma de construção do cabo coaxial (com a blindagem externa) proporciona uma alta imunidade a ruído. Sua velocidade de transmissão pode chegar a 10 Mbps em distâncias de um quilômetro. Maiores velocidades podem ser obtidas com cabos mais curtos.

Um problema em relação ao cabo coaxial é o seu preço. Sendo bem mais caro que o par trançado não oferece uma vantagem significativa em termos de velocidade. É por este motivo que analistas de mercado dizem que o cabo coaxial está condenado em transmissão digital, pois o par trançado pode fazer tudo o que o cabo coaxial faz e com preço bem menor.

28

Características:

• Possui blindagem => maior imunidade a ruídos

• Fácil instalação

• Montagem sensível a mal contatos (conectores)

• Baixo custo

• Taxas de transmissão de até 10 Mbps

• Comprimento Máximo: aproximadamente. 200 m

Meios de Transmissão: Cabo Coaxial Fino

Sistemas de Comunicação de Dados

O cabo coaxial, ao contrário do par trançado, mantém uma capacitância constante e baixa, teoricamente independente do comprimento do cabo. Este fator faz com que os cabos coaxiais possam suportar velocidades mais elevadas que o par trançado, devido a sua excelente isolação a ruídos externos e diafonia e também o fato de suas características elétricas serem menos dependente da freqüência.

A forma de construção do cabo coaxial (com a blindagem externa) proporciona uma alta imunidade a ruído. Sua velocidade de transmissão pode chegar a 10 Mbps em distâncias de um quilômetro. Maiores velocidades podem ser obtidas com cabos mais curtos.

Um problema em relação ao cabo coaxial é o seu preço. Sendo bem mais caro que o par trançado não oferece uma vantagem significativa em termos de velocidade. É por este motivo que analistas de mercado dizem que o cabo coaxial está condenado em transmissão digital, pois o par trançado pode fazer tudo o que o cabo coaxial faz e com preço bem menor.

29

Capa Externa

Blindagem de Cobretrançado

Isolação de Plástico

Condutor de Cobre

Meios de Transmissão: Cabo Coaxial Fino

Sistemas de Comunicação de Dados

A figura ilustra um pedaço de cabo coaxial fino de 50 Ohms sem o conector BNC e depois com o conector montado.

30

Características:

• Possui blindagem => maior imunidade a ruídos

• Diâmetro externo grande => difícil instalação

• Montagem sensível a mal contatos (conectores)

• Médio custo

• Comprimento máximo: 500 m

Meios de Transmissão: Cabo Coaxial Grosso

Sistemas de Comunicação de Dados

Outro tipo de cabo coaxial é o cabo coaxial grosso cujas características são semelhantes ao do coaxial fino, porém devido ao diâmetro externo ser maior ele se torna mais rígido; portanto o manuseio deste tipo de cabo coaxial é mais difícil.

31

Sistemas de Comunicação de Dados

Meios de Transmissão: Fibras Ópticas

Fibra Óptica

Fibra Óptica

Vantagens:

• Altas taxas de transferência (1 Gbps)

• Isolamento elétrico (imune a ruídos)

• Comprimento máximo:• monomodo até 100 Km • multimodo até 20 Km

Desvantagens:

• Alto custo dos equipamentos

• Difícil instalação

• Quebra com facilidade

• Difícil de ser remendado

Fibras Ópticas

A fibra ótica, apesar de possuir um custo mais elevado que os outros tipos de meios físicos, tem várias vantagens, como por exemplo o baixo índice de atenuação do sinal e baixa influência de ruídos externos, tornando a transmissão mais confiável, e grande velocidade de transmissão de dados.

Um sistema de comunicação utilizando fibras ópticas possui três componentes principais: o meio de transmissão, o transmissor e o receptor. O meio de transmissão mais utilizado é a sílica. Outros meios podem ser utilizados, como a fibra de vidro e o plástico. O plástico é mais barato, mas possui taxas de atenuação mais elevadas. Ao redor do filamento (núcleo), existem outras substâncias de menor índice de refração, que fazem com que os raios sejam refletidos internamente, minimizando assim as perdas na transmissão. O transmissor pode ser um LED (Light Emitting Diode) ou um diodo laser, ambos emitem luz quando recebem um pulso elétrico. O receptor é um fotodiodo, que gera um pulso elétrico quando a luz incide sobre ele.

Existem três tipos de fibra ótica: as multimodo degrau, as multimodo com índice gradual e as monomodo.

32

Sistemas de Comunicação de Dados

Meios de Transmissão: Fibras Ópticas

Multimodo Degrau

Multimodo com ÍndiceGradual

Monomodo9 µm125 µm

100 µm140 µm

50 µm125 µm

As fibras multimodo degrau são mais simples e foram as primeirasa serem produzidas. O funcionamento destas fibras ébaseado no fenômeno da refração interna total, sendo que existe uma mudança abrupta de índice de refração entre núcleo e casca. O termo degrau vem da existência desta descontinuidade de índice de refração na fronteira entre o núcleo e a casca da fibra. A qualificação multimodo refere-se à possibilidade de que vários feixes em diferentes ângulos de incidência se propaguem pela fibra através de diferentes caminhos.

Nas fibras multimodo degrau, o fenômeno da dispersão modal éum dos maiores limitantes da velocidade. A dispersão modal refere-se ao fato de que diferentes raios de um pulso de luz se propagarão por diferentes caminhos ao longo da fibra, fazendo com que o momento de chegada destes raios se espalhem no tempo. Assim, é possível que seja observada uma interferência entre pulsos consecutivos.

Em fibras multimodo de índice gradual, ao invés de uma mudança abrupta de índice de refração entre núcleo e casca, este índice vai diminuindo gradualmente de forma contínua, conforme mostra a figura a seguir. Dependendo do ângulo de incidência, os raios sofrerão uma refração que aumentará os seus ângulos em relação à normal. Os ângulos, gradativamente,

33

atingirão o ângulo crítico, quando então serão refletidos, percorrendo o caminho inverso em direção ao eixo central do núcleo, passando por sucessivas refrações que diminuirão cada vez mais os ângulos em relação à normal, repetindo o processo. Como índices de refração menores significam maiores velocidades de propagação do sinal, os raios que se afastam mais do eixo central do núcleo, apesar de percorrerem distâncias maiores, adquirem maiores velocidades nestas partes mais externas. Os fatores distância percorrida e velocidade de propagação se compensam de tal forma que os raios apresentam os mesmos tempos de propagação, evitando o problema da dispersão modal.

Fibras monomodo requerem diodos a laser (mais caros) para enviar a luz ao invés dos LEDs (baratos), mas são mais eficientes e podem atingir maiores distâncias. A idéia é que o diâmetro do núcleo seja tão pequeno que apenas um raio de luz seja transmitido.

Sistemas atuais de fibras óticas podem transmitir dados a 1000 Mbps por 1 Km. Taxas mais elevadas foram conseguidas em laboratórios para distâncias mais curtas. Outros experimentos mostram que laser potentes podem enviar mensagens através de fibras óticas por 100 Km sem a necessidade de repetidores, porém, com velocidades baixas.

A fibra óptica vem sendo cada vez mais utilizada tanto em sistemas de comunicações a longa distância quanto em sistemas de redes locais de computadores. Esta utilização crescente se deve a uma série de vantagens apresentadas pela fibra, tais como: grande largura de faixa, pequenas atenuações e imunidade a interferências.

Um problema na utilização de fibras óticas em redes locais é a dificuldade de interromper a fibra para inserir um nó (computador) intermediário. Isto fatalmente acarreta perda de luz. Métodos para eliminar isto são dispendiosos, pois a cada nó é necessário a inserção de um receptor e um novo transmissor.

34

Sistemas de Comunicação de Dados

Meios de Transmissão: Fibras Ópticas

A figura ilustra um pedaço de fibra óptica multimodo, com núcleo de 62.5 µm (micro metro) e uma espessura externa da casca de 125 µm (micro metro).

A figura mostra também o cabo de fibra com o conector.

35

2,4 GHz

2-11 Mbps

até 10 km aproximadamente

Link Externo (WIRELESS WAN)

Meios de Transmissão: Via Rádio

Sistemas de Comunicação de Dados

36

Área de cobertura da Rede Interna Wireless LAN

(Raio de ação)

Ambiente Características Distância (m)

Escritório aberto Sem divisórias 200-250

Escritório semi-aberto

Divisórias meia-altura

50-70

Escritório fechado

Paredes deconcreto

Paredes

Concreto reforçado

30-40

menos de 10

Meios de Transmissão: Via Rádio

Sistemas de Comunicação de Dados

38

Sistemas de Comunicação de Dados

Meios de Transmissão: Via Satélite

• Utilização Banda C ou Banda Ku

• Altos atrasos no sinal (250 a 300 ms)

• Custo independente da distância

• Altas taxas de transmissão

Órbita Geoestacionária( 36.000 Km)

250 a 300 msBroadcast

Encriptação dos sinais

Sistema de Rádio Via Satélite

Um satélite de comunicações pode ser imaginado como um grande repetidor de microondas no céu. Os satélites síncronos (ou geoestacionários) acompanham a trajetória da terra, ficando sobre a linha do equador a 36.000 Km de altitude. Esta distância de 36.000 Km foi matematicamente calculada para que o satélite necessite do mínimo de energia para se manter em órbita síncrona em relação à Terra, pois neste ponto a força gravitacional da Terra (que puxa o satélite para baixo) iguala-se à força centrífuga. Caso isso não ocorra, o satélite poderá ser atraído pela Terra (força gravitacional maior do que a força centrífuga) ou se perder no espaço (força centrífuga maior que a força gravitacional da Terra).

Para um satélite obter uma boa transmissão, sem interferência de outro, ele deve estar afastado de 4 graus deste outro satélite. Isto determina o máximo número de satélites geoestacionários que podem ser colocados em órbita. 360 graus / 4 = 90 satélites. Além da competição que isto gera, existem várias classes de usuários (por exemplo, televisão, uso militar, etc). A algum tempo países menos desenvolvidos reservavam pedaços do céu para um uso futuro (quando tivessem tecnologia para utilizar aquele espaço).

39

As transmissões por satélite utilizam a banda C que vai de 4 a 8 GHz, sendo que as freqüências padronizadas para satélites de comunicação são as seguintes: 3,7 a 4,2 GHz para retransmissão e 5,925 a 6,425 GHz para recepção. Estas freqüências são normalmente referidas como 4/6 GHz. Existe uma para recepção e outra para retransmissão para não haver interferência no feixe recebido e retransmitido.

Existem outras freqüências padronizadas que permitem a utilização de satélites mais próximos. 12/14 GHz (Banda Ku) que permite 1 grau entre satélites, mas sofrem problemas de absorção por partículas de chuva. 20/30 GHz também são utilizadas, mas o equipamento necessário é ainda muito caro.

Um satélite típico permite uma largura de banda de 500 MHz, que é dividida em mais de uma dúzia de transpondersde 36 MHz cada. Cada transponderpode ser usado para enviar uma taxa de dados de 50 Mbps, 800 canais digitais de voz de 64 Kbps ou várias outras combinações.

Um problema com a transmissão via satélite são os atrasos na conexão fim a fim. Um atraso típico de satélite é de 250 a 300 ms. A título de comparação, links terrestres de microondas tem um atraso de propagação de aproximadamente 3 µs/km e cabo coaxial tem um atraso de aproximadamente 5 µs/km.

Uma informação interessante sobre satélites é que o custo para transmitir uma mensagem é independente da distância percorrida. Assim, o custo de transmitir uma mensagem através do oceano em um link intercontinental é o mesmo que para transmitir a mensagem para o outro lado da rua.

Outra característica é que a transmissão é em broadcast, ou seja, não possui um destinatário específico. Qualquer antena direcionada adequadamente pode receber a informação. Isto faz com que algumas emissoras enviem mensagens encriptadas (codificadas), para evitar a recepção por pessoas não autorizadas.

40

Sistemas de Comunicação de Dados

Fluxo da transmissão:

Simplex, Half-Duplex ou Full-Duplex

Tipo da transmissão:

Serial ( síncrona ou assíncrona) ou Paralela

Transmissão:

Digital ou Analógica

Características da Transmissão

Um sistema de comunicação de dados possui várias características das quais podemos citar:

A direção do fluxo de dados pode ser do tipo Simplex, Half-Duplexou Full-Duplex;

A transmissão pode ser serial (síncrona e assíncrona) ou paralela;

Além disto, pode-se ter transmissão digital ou analógica;

Pode-se transmitir um sinal em banda base ou com modulação.

41

Sistemas de Comunicação de Dados

Características da Transmissão: Simplex

• Transmissão em um único sentido

Transmissão Simplex

A informação é transmitida em uma única direção, ou seja, somente do transmissor para o receptor. Um exemplo deste tipo de transmissão éa comunicação entre um computador e uma impressora. Neste caso, a impressora somente recebe a informação e o computador somente envia os dados.

42

Sistemas de Comunicação de Dados

Características da Transmissão: Half-Duplex

• Transmissão em ambos os sentidos, mas NÃO simultane amente

• Tempo de Reversão ou

Transmissão Half-Duplex

A informação é transmitida em ambos os sentidos, de modo alternado, ou seja, em um determinado instante a informação só vai ou só vem, a fim de evitar conflitos na linha de dados.

Um exemplo de comunicação Half-Duplex é entre duas pessoas utilizando um canal de rádio tipo PX. Quando uma pessoa fala a outra deve escutar. Quando a primeira pessoa termina de falar, diz "câmbio" e libera o canal para a outra pessoa, que pode então utilizar o canal.

Em um sistema de comunicação de dados via modem utilizando um canal Half-Duplex a dois fios, existe um tempo necessário para comutar a direção da transmissão, denominado tempo de "turnaround", normalmente na faixa entre 100 e 400 ms. Este tempo depende da linha, do modem e dos supressores de eco (se houver).

43

Os supressores de eco são dispositivos que detectam a fala humana de um lado da conexão e eliminam todos os sinais que venham da outra direção (eco). Estes sinais que chegam da outra direção podem ser provocados por descasamentos de impedâncias, que fazem com que parte do sinal enviado seja transmitido de volta para quem gerou a mensagem. Quando uma pessoa para de falar e a outra começa, o supressor de eco altera sua direção, permitindo sinais do outro lado e eliminando os sinais deste lado. Eles são utilizados em ligações telefônicas em linhas com mais de 2000 Km, pois nestes casos a fala de uma pessoa pode ecoar no outro lado da linha e produzir eco, que é indesejável e prejudica a conversa.

O problema da utilização de supressores de eco em transmissão de dados é que a comunicação Full-Duplex torna-se impossível. Além disso, o tempo de comutação dos supressores torna a transmissão lenta. Para superar este problema, convencionou-se a utilização de um sinal puro de 2100 Hz para inibir os supressores de eco enquanto o sinal de linha estiver presente.

44

Sistemas de Comunicação de Dados

Características da Transmissão: Full-Duplex

• Transmissão em ambos os sentidos, simultaneamente

• Por limitação de operadores pode trabalhar como Hal f-Duplex

Transmissão Full-Duplex

A informação é transmitida em ambos os sentidos de modo simultâneo. Normalmente é uma transmissão a 4 fios, ou seja, dois pares de fios. Entretanto, existe uma forma de utilizar transmissão Full-Duplex a dois fios, alocando parte da largura de banda para a comunicação A → B e a outra parte para a comunicação B → A.

45

F1F1

F2F2

F1F1

F1F1

PCPC

PCPC

PCPC

PCPC

Full-Duplex

Full-Duplex

Sistemas de Comunicação de Dados

Transmissão a Dois Fios e a Quatro Fios

Operação a dois fios, envolve um meio de transmissão com dois fios (um de sinal e um de referência). Da mesma forma, uma operação a quatro fios envolve um meio de transmissão com 4 fios.

Na operação a dois fios podemos ter transmissões Half-Duplexou Full-Duplex. Para operações Full-Duplex, os sinais trafegando em direções opostas devem ocupar “espaços” diferentes no espectro de freqüência, de forma que não haja interferência de um sinal no outro.

Com a operação a 4 fios, os sinais que propagam em direções opostas utilizam-se de meios físicos separados. Desta forma, eles podem ocupar o mesmo “espaço” no espectro de freqüência. Por termos meios físicos independentes, a operação a 4 fios provê um maior grau de independência entre as informações, mas também, possuem um custo mais elevado.

46

• Altas taxas de transmissão

• Alto custo em longas distâncias

DESTINOFONTE

1100110000000000

1100

1100

1100

1111

Caractere 2Caractere 1

strobeRef

8 linhas de dados

Sistemas de Comunicação de Dados

Transmissão Paralela

Na transmissão paralela o caracter (ou código) é transmitido de uma vez só, no mesmo instante. A seguir, o próximo conjunto de bits é preparado para ser enviado. A figura a seguir ilustra um exemplo onde são transmitidos 8 bits (1 byte) por vez. Observe que são necessárias 10 linhas para executar a transmissão. São elas:

Dados: 8 linhas, cada uma contendo 1 bit;

REF: referência ou ground;

STB: strobe- aviso que todas as linhas de dados estão na tensão correta (1 ou 0) e o receptor pode ler a informação.

A transmissão paralela é onerosa, devido à quantidade de linhas exigidas para fazer a transmissão, entretanto, é bastante rápida, pois o caracter étransmitido completo e no mesmo instante.

Um exemplo de transmissão paralela de dados é a comunicação entre um computador pessoal (PC) e uma impressora paralela.

47

• Taxas de transmissão menores

• Baixo custo de interligação

• Software de transmissão / recepção mais complexo (s incronismo)

DESTINOFONTE0000110111101010

Ref

Caractere 2 Caractere 1

Sistemas de Comunicação de Dados

Transmissão Serial

Na transmissão serial tem-se apenas duas linhas para enviar a mensagem, sendo que uma delas é a referência (ou ground), e a outra é a linha de sinal. Assim, os bits são transmitidos um por vez, exigindo um protocolo especial entre transmissor e receptor para marcar certas características da transmissão, como início dos dados, velocidade dos bits, e outras que dependem do tipo de protocolo.

O receptor de uma transmissão serial apresenta dois problemas noque se refere a sincronismo: alcançar o sincronismo a nível de bit e a nível de caracter.

48

Considerações:

• São inevitáveis em qualquer Sistemas de Comunicação

• Fontes causadoras de Erro: Ruídos e Imperfeições no Canal

• Taxa de Ocorrência de Erro: > Taxa de Transmissão, > Taxa de Erro

• Taxa de Erro: limita a velocidade máxima de transmi ssão

Sistemas de Comunicação de Dados

Controle de Erros

Numa transmissão de dados, não basta enviar os dados para a outra ponta. É preciso checar a sua integridade na recepção, devido às interferências que podem ocorrer no meio de transmissão. Infelizmente, os ruídos e as imperfeições presentes nos canais de comunicação faz com que tenhamos a ocorrência de erros nas transmissões de dados.

A taxa de ocorrência de erros em um sistema de transmissão de dados varia com a taxa de transmissão. Ou seja, teremos mais propensão a erros quando utilizarmos taxas maiores de transmissão de dados. Portanto a taxa de erros em uma transmissão é um fator limitante para a taxa de transmissão dados.

Os vários ruídos presentes em uma linha de comunicação de dados são muitas vezes causados por fatores externos como: relâmpagos, falhas de alimentação do circuito, forças elétricas e magnéticas associadas com outras linhas ou equipamentos, etc.

49

• Linha Privativa de Comunicação de Dados 10 -5

• Ligação DDD (Rede Telefonia) 10 -3 a 10-4

• Comunicação via Satélite 10 -6

• Comunicação por Fibra Óptica 10 -10

Sistemas de Comunicação de Dados

Taxa de Erros Especificada pelo CCITT

Segundo o CCITT, algumas taxas de erros são consideradas satisfatórias para cada meio de transmissão utilizado.

Por exemplo, segundo o CCITT, um circuito é considerado satisfatório para transmissão de dados utilizando como meio de transmissão uma linha privativa, se ocorrer apenas um bit de erro em 105 bits transmitidos.

50

Transmissor Receptor

Dados

Algoritmo

DadosFCS

Dados

Algoritmo

FCS

FCS

FCSCompara

FCS

Se igual não há Erros detectados

Frame Check Sequence (Seqüência para Verificação de Erros)

Sistemas de Comunicação de Dados

Detecção de Erros

Para detectar erros na transmissão de dados, os dados são enviados de forma a conter informações redundantes que permitam testar sua validade na recepção. Por exemplo, cada bit poderia ser transmitido duas vezes, diminuindo a velocidade de transmissão de informação à metade, mas permitindo detectar a presença de um erro. Havendo dois bits sucessivos errados, o erro poderia não ser detectado.

Os dados são enviados geralmente em blocos e, sobre estes, são aplicados algoritmos que geram bits redundantes que também são transmitidos e permitem verificar se os bits de informação foram transmitidos sem alteração. Estes algoritmos são, por exemplo, os testes de paridade, CheckSum e CRC.

Os códigos detectores de erro simplesmente determinam se ocorreu um erro na transmissão, não possibilitando a correção do mesmo.

Veremos a seguir os métodos de detecção de erros mais utilizados em comunicação de dados.

51

Paridade Par 0 1 1 0 0 0 1 0

Paridade Ímpar 0 1 1 0 0 0 1 0

1

0

Bits de DadosBit de

Paridade

Obs: não detecta erros em múltiplos pares de bits

Sistemas de Comunicação de Dados

Detecção de Erros: Bit de Paridade

Bit de Paridade

O código de paridade é um dos mais simples existentes, consistindo basicamente no transmissor da mensagem adicionar um bit de redundância após um determinado número de bits (normalmente um byte). Este bit de redundância deve deixar a paridade do byte em um determinado tipo (par ou impar). Isto significa que, para uma paridade par, o número de bits "1" transmitidos deve ser par e, para uma paridade ímpar, o número de bits "1" transmitidos deve ser ímpar.

Pode-se observar que a paridade não é um método satisfatório do ponto de vista da detecção de erros, pois caso dois bits (ou um número par de bits) cheguem errado ao receptor na seqüência em que é analisada a paridade, este código simplesmente não detecta o problema.

Para um bloco de bytes, a paridade pode ser feita de formas diferentes, sendo mais ou menos eficiente, dependendo do tipo de erro que acontece mais freqüentemente na linha (se erro simples, duplo, triplo, em rajada, etc). A seguir serão vistos dois tipos de paridade, a paridade horizontal e a paridade vertical.

52

A B C D E

01000001

01000010

01000011

01000100

01000101

b7b6b5b4b3b2b1b0

BCCMensagem

Bits doCaractere

Block Check Caracter

01000001

Paridade Par

Sistemas de Comunicação de Dados

Detecção de Erros: Paridade Horizontal (HRC)

Paridade Horizontal – HRC (Horizontal Redundancy Check)

Neste tipo de código, o bit de paridade fica no final de cada linha transmitida, ou seja no caracter BCC (Block Check Character), cada bit é o calculo de paridade dos bits equivalentes de todos os caracteres da linha.

Este método tem a vantagem de detectar bits pares com erros em um caracter, porém se a ocorrência dos bits de erro forem múltiplos pares nos mesmos bits de mais de uma caracter este método não irá detectar.

53

A B C D E

010000010

010000100

010000111

010001000

010001011

b7b6b5b4b3b2b1b0P

BCCMensagem

Bits doCaractere

Block Check Caracter

010000010

Paridade Par

Bit Paridade Par

Sistemas de Comunicação de Dados

Detecção de Erros: Paridade Combinada

Paridade Combinada

Como o próprio nome diz, este método combina os métodos de bit de paridade e paridade horizontal e adiciona um caractere BCC no fim do bloco de mensagem que representa as paridades de linha e coluna de todos os caracteres da mensagem.

Este método apesar de bastante simples e eficiente, não é infalível. Se acontecer erros em bits de forma quadrática ele não detecta.

54

A B C D E F G -475

65 66 67 68 69 70 71

Mensagem

Valor decimaldos caracteres

Check-Sum

Cálculo do Checksum:

65 + 66 + 67 + 68 + 69 + 70 + 71 = 475

Sistemas de Comunicação de Dados

Detecção de Erros: Checksum

CheckSum

O checksumpode ser definido como um byte que, somado à soma de todos os bytes transmitidos, torna o resultado da soma igual a zero.

Para o cálculo do checksum, o transmissor ao longo da transmissão faz a soma de todos os bytes de informação, armazenando este resultado em uma variável. O byte de checksumé calculado a partir desta variável, sendo um valor que, somado à ela, resulte em zero (complemento de 2).

Do ponto de vista do receptor, ele deve receber todos os bytes, inclusive o de checksum, e soma-los. O resultado da soma deve dar zero. Se não der zero, significa que aconteceu algum erro na transmissão de dados e aquele bloco deve ser retransmitido.

55

Em termos de detecção de erros este sistema é bastante eficiente. Para um bloco de 32 Kbytes, o CRC-16 Permite detectar todos erros simples, duplos, triplos e de número ímpar no bloco. Além disto, pode detectar todos erros em rajada de comprimento 16 bits ou menos, 99,997 % dos erros em rajada de 17 bits e 99,998 % dos erros em rajada de 18 bits ou mais.

56

A

A

Eco

Sistemas de Comunicação de Dados

Correção de Erros: Manual (Echoplexing)

Qualquer processo de detecção de erros traz como conseqüência direta a necessidade de correção do erro. Os métodos de correção, de maneira bem elementar, podem ser classificados em três grupos:

Manual (echoplexing);

Por solicitação;

Automático.

Correção Manual

Os dados transmitidos são devolvidos ao terminal transmissor, onde devem ser monitorados e comparados individualmente. Esta técnica é pouco eficiente, em função da necessidade do retorno da transmissão, além da possibilidade de que o erro venha a ocorrer no retorno.

57

Bloco2 FCS

Bloco1 FCS

Bloco2 FCS

ACK

ACK

NAK

Bloco OK

Bloco c/ ERRO

Bloco OK

Analisa FCS

Analisa FCS

Analisa FCS

Sistemas de Comunicação de Dados

Correção de Erros: Por Solicitação

Correção por Solicitação

No método por solicitação, cada bloco de informação é acrescido de um caractere de controle de erro, gerado em função do código escolhido (paridade, CheckSum, CRC, etc). Na recepção, pela análise do caractere de controle de erro, o receptor informa ao transmissor se houve ou não a detecção de erros, em função disso, solicita ou não a retransmissão do bloco.

Os caracteres mais utilizados para a solicitação são:

ACK (Acknowledgement): Reconhecimento. Indica bloco recebido com sucesso. Pode enviar próximo bloco.

NAK (Negative Acknowledgement): Reconhecimento Negativo. Indica bloco recebido com erros. Retransmitir o bloco.

58

Bloco2 FCS

Bloco1 FCS

Bloco3 FCS

Bloco OK

Bloco c/ ERRO

Bloco OK

Analisa FCS

Analisa FCS

Analisa FCS

Corrigeo Erro

CódigoHamming

Sistemas de Comunicação de Dados

Correção de Erros: Automático

Correção Automática

Neste método, o código escolhido para geração do caractere de controle de erro, em função do dado de informação, elimina a necessidade de retorno para confirmação. O único inconveniente desse código é que grande parte do espaço útil para informações é tomado para fazer o controle necessário e análise (aproximadamente 30 %).

Neste tipo de método, não existe retransmissão. O erro élocalizado e corrigido na recepção.

Código de Correção Automática de Erro (Código Hamming)

Neste tipo de código, são enviados caracteres redundantes suficientes para descobrir se houve erro na transmissão e a posição onde ocorreu o erro, permitindo assim uma correção automática, sem a necessidade de retransmissão de blocos.

59

Este tipo de código é mais utilizado para transmissão de dados quando o canal é simplex, pois não é possível solicitar retransmissões. De outra forma, os códigos de detecção e retransmissão são mais utilizados, pelos seguintes fatores:

O número de bits redundantes nos códigos de autocorreção émaior, provocando uma necessidade de transmitir mais bits para a mesma informação (menor eficiência de transmissão);

Os códigos de autocorreção possuem problemas quando acontecem erros em rajadas, ou mesmo erros duplos, não sendo tão confiáveis quanto os de detecção.

60

• Não necessita controle

• Fácil implementação

•Pouco espaço tomado com controle(1 carac. de tamanho fixo por bloco)

•Corrige o erro na própria recepção

• Não necessita de caracteres de confirmação

• Possibilidades de erro no retorno

•Necessário retorno para confirmação(tempo ocioso = menor eficiência)

•Muito espaço tomado com controle( aprox. 30 %)

Vantagem Desvantagem

Manual

PorSolicitação

Automático

Sistemas de Comunicação de Dados

Comparação Entre os Métodos de Correção de Erros

O quadro mostra a relação entre vantagens e desvantagens de cada método de correção de erros utilizados em comunicação de dados.

Uma série de fatores influi nas decisões básicas, com relação àdetecção e correção de erros em comunicação de dados:

Eficiência que se deseja do sistema;

Equipamentos e meio com os quais se pretende operar o sistema;

Relação custo / benefício;

Análise da quantidade de espaço de informação perdida com controle.

Em função desses e de outros parâmetros são determinados código, polinômio gerador, etc, que serão parte integrante do sistema de controle.

61

Capítulo 2 - Transmissão da Informação

Transmissão Analógica e Digital

Multiplexação: FDM e TDM

Comutação

62

Transmissão da Informação

Transmissão Analógica e Digital

T

0 1 0 1 1 0

Os termos Analógico e Digital, correspondem à variaç ão contínua e discreta, respectivamente.

Sinal Analógico Sinal Digital

Transmissão Analógica

Na transmissão analógica, os sinais elétricos variam continuamente entre todos os valores possíveis, permitidos pelo meio físico de transmissão.

Vantagem: Precisa de uma pequena largura de banda para transmitir o sinal.

Desvantagem: Quando necessita repetidor, o repetidor amplifica também o ruído.

Transmissão Digital

Na transmissão digital, envia-se uma série de sinais, que tem apenas dois valores ou uma gama discreta de valores, e é construído através de uma seqüência de intervalos de tamanho fixo iguais a T segundos, chamados intervalos de sinalização, durante os quais a amplitude do sinal permanece fixa, caracterizando um dos símbolos digitais transmitidos.

63

Vantagem:Quando necessita repetidor, há uma regeneração do sinal, pois ele é digital e pode ser totalmente recuperado, eliminando completamente o ruído atéaquele ponto da transmissão.;

Desvantagem:Como o sinal é digital (onda quadrada), precisa de uma grande largura de banda para executar a transmissão.

64

MUX

•Multiplexação por Divisão de Freqüência (FDM)

•Multiplexação por Divisão de Tempo (TDM)

Transmissão da Informação

Multiplexação de Canais de Comunicação

Multiplexar é enviar um certo número de canais através do mesmo meio de transmissão. Os dois tipos mais utilizados são: multiplexação por divisão de freqüências (FDM) e multiplexação por divisão de tempo (TDM).

O objetivo básico para a utilização desta técnica éeconomia, pois utilizando o mesmo meio de transmissão para transmitir diversos canais economiza-se em linhas, suporte, manutenção, instalação, etc.

O problema em uma transmissão multiplexada é evitar a interferência entre os vários canais que se está transmitindo. Cada técnica que será analisada a seguir utiliza uma método diferente para não deixar esta interferência ocorrer.

65

Canal 0

Hz

Canal 1 Canal 2

Canal 0

Canal 1

Canal 2

12KHz 16KHz 20KHz 24KHz 28KHz 400KHz

Largura de Banda = 388 KHz

Multiplexador

Para o meio físico

Transmissão da Informação

Multiplexação por Divisão de Freqüências (FDM)

Multiplexação FDM (Frequency Division Multiplexing)

Em FDM, o espectro de freqüências é dividido em vários canais lógicos, com cada usuário possuindo sua largura de banda própria. Desta forma, cada canal analógico é modulado em freqüências diferentes entre si, evitando a interferência.

A figura mostra uma multiplexação de 3 canais de telefone (faixa de freqüência original de 0 a 4 KHz) sendo multiplexados entre 12 KHz e 24 KHz. Nota-se que cada canal continua com um espaço equivalente à sua largura de banda original (4 KHz), porém, deslocado em freqüência no espectro. A recuperação do sinal é semelhante, com o demultiplexador deslocando o sinal para a faixa de freqüência original.

Considera-se que a largura de banda destinada a uma ligação telefônica é de 4 KHz, como já foi mencionado anteriormente. O motivo básico para isto é que o sistema de telefonia utiliza os canais de forma multiplexada, necessitando alocar uma determinada largura de banda para cada canal de voz. Em testes práticos, julgou-se que a faixa de freqüências entre 300 Hz e 3400 Hz permitia uma conversação normal. Desta forma, utiliza-se filtros eletrônicos para cortar sinais com freqüências acima disto.

66

O valor de 4KHz é utilizado como uma tolerância para evitar interferências entre canais multiplexados lado a lado.

Em um sistema de telefonia, a comunicação de voz faz um trajeto desconhecido pela maioria das pessoas, passando por diversos tipos de meio físico, como par de fios, fibra óptica, comunicação via microondas, sofrendo sucessivas multiplexações e reconstituições do sinal, sendo digitalizado e recuperado novamente, indo até o satélite a 36.000 Km de altitude e retornando para outro ponto na terra, e assim por diante. Além disto, não é apenas um ou dois usuários que estão envolvidos nesta comunicação, na verdade existem milhares de pessoas se comunicando simultaneamente, levando à necessidade de existir uma estrutura que suporte isto.

Para tornar realidade esta interconectividade, foi necessário o uso extensivo da multiplexação dos canais de voz. A figura mostra de uma forma simplificada como é feita a multiplexação por divisão de freqüência em um sistema de telefonia.

Observa-se que em última instância é possível transmitir 900 canais simultaneamente, através do mesmo meio físico. Para tanto é necessário um canal com largura de banda de aproximadamente 3,6 MHz (entre 8512 KHz e 12112 KHz). Esta norma foi especificada pelo CCITT (Comitê Consultivo Internacional de Telefonia e Telegrafia), um organismo composto por membros de vários países responsável pela elaboração de padrões internacionais.

67

MUX STDM

A

B

C

A1 B1 C1 A1 B2 C2

t1 t2

Frame 1 Frame 2

Desperdício de BandaSlots

t3

Para o meio físico

Transmissão da Informação

Multiplexação Síncrona por Divisão de Tempo

Multiplexação TDM (Time Division Multiplexing)

A multiplexação por divisão de tempo tem por objetivo receber vários canais digitais de um lado e converter estes sinais para uma única linha de transmissão.

Um ponto importante a ser observado é que a velocidade necessária na linha deve ser, no mínimo, igual à soma das velocidades de todos os canais de entrada, pois de outra forma não haveria tempo para amostrar e transmitir os sinais de todos os canais.

Nos multiplexadores TDM convencionais (TDM Síncrono ou STDM - Synchronous), é enviado um sinal (pode ser bit ou byte) de cada canal, independente se este canal está ativo ou não.

Neste tipo de multiplexador, existe um desperdício na transmissão de dados, pois é alocado uma janela ou slot para o canal independente se este canal está transmitindo dados ou não.

68

MUX ATDM

A

B

C

A1 B1 B2 C2

t1 t2 t3

Para o meio físico

Cabeçalho

Transmissão da Informação

Multiplexação Assíncrona por Divisão de Tempo

Um outro tipo de multiplexador TDM, utilizado para resolver o problema do desperdício é chamado multiplexador TDM estatístico ou TDM Assíncrono ou ATDM (AsynchronousTDM), que envia primeiro o endereço do canal que quer enviar o dado, para então enviar o dado.

O multiplexador TDM Assíncrono é bastante utilizado para multiplexar a comunicação de vários terminais com um computador central. Normalmente, quando existem vários terminais de usuários, nem todos estão ativos simultaneamente, e quando estão, tem várias pessoas trabalhando com edição de texto ou processos que não exigem tanto do meio de transmissão. Desta forma, é possível utilizar uma linha única que não necessita de uma velocidade igual à soma das velocidades dos terminais, barateando custos de transmissão.

Entretanto, caso todos os terminais enviem dados simultaneamente, o multiplexador Assíncrono enfrenta problemas, pois a velocidade que seria necessária para suportar esta demanda seria maior que a soma das velocidades de cada terminal (pois agora existe a necessidade de enviar também um endereço). Para evitar perda de dados devido a este problema (já que a velocidade da linha é inferior à soma das velocidades dos terminais), ele possui um buffer que armazena informações em excesso, para depois enviá-las conforme a linha for descongestionando.

69

Nó1 Nó 2 Nó 3 Nó 4

t

Estabelecimentoda Conexão

tp

Transmissãoda Mensagem

Término da Conexão

Mensagem

Transmissão da Informação

Comutação de Circuitos

A função de comutação (ou chaveamento) em uma rede de comunicações refere-se à alocação dos recursos da rede (meios de transmissão, repetidores, etc) para a transmissão pelos diversos dispositivos conectados.

As principais formas de comutação são denominadas Comutação de Circuitos, Comutação de Mensagens e Comutação de Pacotes.

Comutação de Circuitos

A comunicação via comutação de circuitos pressupõe a existência de um caminho dedicado de comunicação entre duas estações. A comunicação via comutação de circuitos envolve três fases:

Estabelecimento do circuito: Antes que as estações possam se comunicar, um circuito fim a fim tem que ser estabelecido; isso significa a determinação e alocação de uma rota entre as estações, onde, em cada enlace, um canal é alocado e permanece dedicado a essa conexão até a hora da desconexão do circuito.

70

Transferência de informação: Uma vez estabelecida a conexão, os dados podem ser transmitidos e recebidos pelas estações envolvidas.

Desconexão do circuito: Após um certo período de tempo a conexão pode ser encerrada, em geral pela ação de uma das estações envolvidas.

71

• Circuito físico fica dedicado à conexão

• Tráfego não constante = Desperdício da capacidade d o canal

• Taxa de transmissão sempre disponível

Exemplo: Comunicação via rede de telefonia

Rede deTelefonia

Transmissão da Informação

Comutação de Circuitos

Note que na comutação de circuitos, o caminho alocado durante a fase de estabelecimento da conexão permanece dedicado para aquelas estações até que uma delas ou ambas decida desfazer o circuito. Isso significa que, caso o tráfego entre as estações não seja constante e contínuo, a capacidade do meio físico será desperdiçada. Em compensação, existe a garantia de que uma taxa de transmissão está sempre disponível quando as estações desejam se comunicar.

A comutação de circuitos é bastante utilizada em sistemas telefônicos, já que a comunicação de voz

72

Nó1 Nó 2 Nó 3 Nó 4

t

Cabeçalhoda Mensagem

Tempo de espera nafila + tempo de escolhada rota

Mensagem

Mensagem

Mensagem

Transmissão da Informação

Comutação de Mensagens

Comutação de Mensagens

Na comutação por mensagens, não existe pré-alocação de circuitos antes do envio das mensagens. Cada nó ao receber uma mensagem, utiliza a técnica “Store and Forward” (armazena e envia na medida em que haja caminhos de saída disponíveis).

Na comutação de mensagens, se uma estação deseja transmitir uma mensagem, ela adiciona o endereço de destino (no cabeçalho da mensagem) e essa mensagem que será então transmitida pela rede de nó em nó até o destino final. Em cada nó, a mensagem inteira é recebida e o próximo caminho da rota édeterminado com base no endereço contido no cabeçalho da mensagem.

Se o caminho se encontrar ocupado pela transmissão de uma outra mensagem e, ainda, outras mensagens já podem estar esperando para serem transmitidas por esse mesmo caminho, neste caso, a mensagem espera numa fila até que chegue sua vez de ser transmitida. Este processo se repete a cada nó da rede (store and forward).

73

A comutação por mensagens, também apresenta características quanto ao retardo de comutação. Continua a existir os tempos de transmissão e o tempo de atraso de propagação das mensagens. Neste tipo de comutação foi introduzido um novo conceito de retardo, denominado de Time-out, que é o tempo de espera para retransmissão da mensagem. O tempo causado pelo enfileiramento nos diversos nós intermediários estáincluído dentro deste tempo.

74

Cabeçalho do Pacote

Dados do Pacote

Nó1 Nó 2 Nó 3 Nó 4

t

Pacote 1

Pacote 2

Pacote 3

Pacote 1

Pacote 2

Pacote 3

Pacote 3

Pacote 2

Pacote 1

Mensagem

Transmissão da Informação

Comutação de Pacotes

Comutação de Pacotes

A comutação de pacotes foi uma conseqüência natural da evolução da comutação de mensagens. A grande diferença consiste em dividir a mensagem em diversos pacotes de tamanho igual e enviá-los pela rede.

A comutação por pacotes tem duas modalidades de transmissão de pacotes em uma rede: Circuito Virtual e Datagrama.

75

Conexão Lógica entre emissor e receptor

A

B

D

C

E

F34

21

Emissor1 Receptor

34 2 1

34

21

Transmissão da Informação

Comutação de Pacotes: Circuito Virtual

A figura mostra uma rede de comutação de pacotes com circuito virtual. Nesta rede, os pacotes deixam a origem ordenadamente e caminham pela rede, mantendo-se nesta ordenação. O circuito virtual é estabelecido antes do início da transmissão dos pacotes.

A figura mostra que em uma comunicação entre o nó A e o nó F a rota ABCF foi estabelecida (por um pacote especial) e que os pacotes se mantêm em ordem ao longo de toda a rede.

Note que o canal só é ocupado por uma comunicação durante a transmissão do pacote. Completada a transmissão, o canal fica disponível para a transferência de outros pacotes, sejam eles da mesma mensagem ou não.

76

• Não há conexão entre emissor e receptor

• Pacotes são tratados de maneira independente (ender eço destino)

• Podem chegar fora de ordem ou não chegar

B CA

DE

F3

4

21

2 1

34

21

343

4

Transmissão da Informação

Comutação de Pacotes: Datagrama

A comutação por pacotes, utilizando datagramas, é mostrada na figura. O serviço datagrama tem como significado que cada pacote é tratado de forma independente. Com o tratamento independente dos pacotes pela rede, esta não garante que os pacotes chegarão ao nó de destino na mesma ordem que foram entregues, uma vez que poderão ter sido transmitidos através de rotas diferentes.

Um datagrama é um pacote de dados que contém o endereço do terminal de destino e a informação útil.

77

Dedicada

• Simples interconexão

• Não necessita de endereçamento entre terminais

• Linha dedicada aos terminais

Transmissão da Informação

Ligação ao Meio de Transmissão: Ponto a Ponto

A linha ponto a ponto, é uma linha utilizada para conectar dois terminais entre si. É a configuração mais elementar numa rede.

Em muitas aplicações, onde os terminais transmitem dados poucas vezes, pode não ser econômico conectar os terminais diretamente entre si através de uma linha dedicada, pois as mesmas seriam sub utilizadas. Nestes casos, normalmente, utilizamos uma rede comutada.

78

• Conexão via rede de telefonia (Comutação de Circuit os)

• Utilização de Modems

Rede deTelefonia

Modem Modem

Transmissão da Informação

Comutada

Ligação ao Meio de Transmissão: Ponto a Ponto

É similar ao ponto a ponto dedicado, com acréscimo da necessidade de se estabelecer a conexão antes do envio de dados, pois trata-se de uma comunicação utilizando a rede de telefonia, que é comutada por circuitos.

79

• Necessidade de endereçamento de cada canal

• Linha é compartilhada

Transmissão da Informação

Ligação ao Meio de Transmissão: Multiponto

Uma linha multiponto (ou multidrop) é uma linha em que dois ou mais terminais são conectados à mesma linha de comunicação e, conseqüentemente, uma porta do computador é compartilhada por vários terminais.

Nesta configuração, dois ou mais terminais não podem transmitir dados simultaneamente, pois haverá colisão dos dados na linha. Para controlar o fluxo de dados na rede, um conjunto de procedimentos de controle de linha énecessário. Estes controles serão vistos com mais detalhes posteriormente.

80

• Não é necessário endereçamento de cada canal

• Comunicação em baixas velocidades

Alta Velocidade

Baixa Velocidade

MUX TDM

Transmissão da Informação

Ligação ao Meio de Transmissão: Multiponto

Via Multiplex

Configuração na qual um canal de comunicação de um computador em alta velocidade é partilhado para vários pontos terminais, com velocidades baixas.

Essa configuração apresenta a particularidade de manter o tráfego simultâneo (dedicado por porta), dispensando protocolos de endereçamento.

A velocidade entre o computador e o Multiplexador TDM será a soma das velocidade nominais individuais dos terminais.

81

Transmissão da Informação

Exercicios1- [17](Analista de Finanças e Controle – Tecnologia da Informação –

Infraestrutura de TI – STN/2008 – ESAF) O administrad or de uma rede deve selecionar um meio de transmissão para um a distância de longo alcance, de modo que interferências eletro magnéticas não são permitidas. A solução mais adequada deve ut ilizar

a) cabo coaxial.b) cabo par trançado não-blindado.c) cabo par trançado blindado.d) infra-vermelho.e) fibra ótica.

Configuração na qual um canal de comunicação de um computador em alta velocidade é partilhado para vários pontos terminais, com velocidades baixas.

Essa configuração apresenta a particularidade de manter o tráfego simultâneo (dedicado por porta), dispensando protocolos de endereçamento.

A velocidade entre o computador e o Multiplexador TDM será a soma das velocidade nominais individuais dos terminais.

82

Capítulo 3 - Arquiteturas e Padrões de Redes

Redes LAN, MAN e WAN

Topologias das Redes

Métodos de Acesso ao Meio de Transmissão

Modelo OSI

Arquitetura TCP/IP

Padrões IEEE 802

83

Arquiteturas e Padrões de Redes

Década de 50

COMPUTADORES

A nova Roda ! !

Histórico

A evolução no tratamento de informações não aconteceu somente na área de comunicação. Equipamentos para processamento e armazenamento de informações também foram alvo de grandes invenções ao longo do nosso desenvolvimento.

O desenvolvimento de sistemas de computadores na década de 1950 foi, provavelmente, o maior avanço do século nesse sentido.

Na década de 1950, computadores eram máquinas grandes e complexas, operadas por pessoas altamente especializadas. Usuários enfileiravam-se para submeter seus jobs (programas) utilizando-se de leitoras de cartões ou fitas magnéticas, que eram processadas em lote (batch).

Não havia nenhuma forma de interação direta entre usuários e máquina. Longos períodos de espera eram comuns até que se pudesse obter algum resultado.

84

Arquiteturas e Padrões de Redes

A utilização solitária

torna-se ineficiente !

Década de 60

Histórico

Na década de 60, grande parte do processamento em lotes foi substituída pelo processamento on-line, graças ao desenvolvimento dos primeiros terminais interativos, permitindo aos usuários acesso ao computador central através de linhas de comunicação.

Usuários passavam a ter então um mecanismo que possibilitava a interação direta com o computador.

85

Surgem os Sistemas compartilhados.

Prenúncio das Redes !

Década de 60

Histórico

Arquiteturas e Padrões de Redes

Nesse mesmo tempo, os avanços nas técnicas de processamento davam origem a sistemas de tempo compartilhado (time sharing), permitindo que várias tarefas dos diferentes usuários ocupassem simultaneamente o computador central, através de uma espécie de revezamento no tempo de ocupação do processador.

86

• Padronização:

• Sistemas abertos• Redes WAN

• Microcomputadores

• Redes Locais

Década de 70

Histórico

Arquiteturas e Padrões de Redes

Os anos setenta mudaram ainda mais esse processo. Outros computadores, algumas vezes chamados minicomputadores, podiam secomunicar com o computador central de grande porte (mainframe). Surgiram também nessa época os microcomputadores, que tornaram ainda mais fácil a expansão do número de usuários de computadores, pela sua facilidade de uso, baixo custo e de tamanho reduzido.

Começaram a surgir as primeiras redes de computadores à longas distâncias entre máquinas de vários portes e fabricantes diferentes. A comunicação de dados estava em todos os lugares, em todos os negócios. Mais computadores, mais terminais, mais canais de comunicação foram criados, e os negócios transcorriam mais eficazmente em conseqüência disso.

87

Tecnologia mais eficiente e mais barata !

Década de 80

Histórico

Arquiteturas e Padrões de Redes

À medida que computadores pessoais (microcomputadores) de baixo custo se tornaram disponíveis mais amplamente durante meados da década de 1980, muitos gerentes de organizações os adquiriram para uso dos departamentos da organização. Embora a intenção original fosse empregar a capacidade de processamento local de computadores pessoais para tarefas mais simples e isoladas, como elaboração de orçamentos com planilhas eletrônicas e processamento de textos, a gerência corporativa começou rapidamente a integrar os computadores pessoais às redes de comunicação da empresa. Alguns computadores pessoais substituíram os terminais CRT (terminais sem poder de processamento, que deveriam estar ligados a um computador central) e serviram como terminais e dispositivos de processamento local.

88

• Fixação dos conceitos

• Credibilidade

• Investimentos crescentes (LANs e WANs)

• Tecnologias e padrões

• Popularidade - a comunicação simplifica a vida

Década de 80

Histórico

Arquiteturas e Padrões de Redes

Outros PCs (Personal Computer) estavam ligados a uma rede local (LAN), que permitia aos usuários compartilharem dispositivos periféricos e proporcionava a capacidade de enviar mensagens eletrônicas a outros usuários da rede.

Introduzido em meados de 1981, mais de 10 milhões de computadores pessoais haviam sido fabricados até 1987. Hoje, o computador pessoal é tão importante em muitas organizações quanto a máquina de escrever foi um dia.

89

Surge a Interconexão de Redes a Nível Mundial !

Década de 90

Histórico

Arquiteturas e Padrões de Redes

O crescimento na distribuição de computadores pessoais nas organizações durante os anos oitenta estava vinculado à exigência de fornecer recursos de comunicação entre esses dispositivos. Além disso, muitos usuários de computadores pessoais necessitavam de acesso a minicomputadores e mainframescorporativos, aumentando ainda mais a necessidade de comunicação entre diferentes tipos de computadores.

A partir do final da década de 1980 e adquirindo impulso nos anos noventa, os fornecedores lançaram vários produtos de software e hardware para interligação de redes que permitiam a interconexão de diversas LANs. Essasconexões tornaram possível o fluxo de informações entre dispositivos conectados uns aos outros e entre dispositivos conectados a diferentes LANs e outros sistemas de computadores. Começava então uma interligação entre redes de diversos tipos a arquiteturas espalhadas no mundo inteiro.

90

Multimídia em Rede:

• Imagem, som e dados integradose a longas distâncias

Atualidade

Histórico

Arquiteturas e Padrões de Redes

O desenvolvimento de hardwaree softwarenão foram as únicas mudanças. Os setores da informática e da comunicação passaram por transformações que seriam inimagináveis vinte anos atrás.

À medida que mais computadores eram usados por um número muito maior de pessoas para criar e usar muito mais dados, o interesse pela comunicação de dados aumentava. Na comunicação, o advento dos satélites, seguido pela transmissão por fibras ópticas, ofereceu a possibilidade de larguras de banda muito maiores e, portanto, de taxas de transmissão de dados mais rápidas.

O advento do computador pessoal baseado em microprocessadores e o aumento da concorrência nos mercados de informática e de comunicação, trouxeram mudanças drásticas e avanços tecnológicos acelerados no campo de comunicação.

91

E o mundo todo está Interligado...

Histórico

Arquiteturas e Padrões de Redes

Essas forças também promoveram uma união mais íntima entre os setores de comunicação e informática, fazendo com que as organizações passem a utilizar aplicativos gráficos sob a forma de imagens armazenadas em um banco de dados, usando a multimídia para treinar funcionários com o uso de uma mistura de voz, dados e imagem para instrução e utilizando mensagens de voz digitalizada para acrescentar informações verbais às mensagens de correio eletrônico, etc.

Na realidade é exatamente isso o que está acontecendo nos campos de redes locais e de redes remotas.

92

No início da era dos microcomputadores, eles eram u tilizados isoladamente dentro das empresas (Stand-alone)

Aos poucos, os microcomputadores foram se populariz ando

Evolução das Redes

Arquiteturas e Padrões de Redes

As redes de dados surgiram como resultado de aplicativos de computador que foram criados para empresas e logo os microcomputadores foram se popularizando em todos os lugares.

93

Os usuários trocavam informações através de mídias que eram geradas no

microcomputador de origem e levadas até o destino (s neaker net).

Evolução das Redes

Arquiteturas e Padrões de Redes

Entretanto, na época em que esses aplicativos foram criados, as empresas possuíam computadores que eram dispositivos dedicados, e cada um deles operava independentemente de outros computadores.

94

Com a interconexão do microcomputadores da rede, pa ssou-se a ter uma rápida troca de informações entre os usuários da rede.

Passou-se também a otimizar os recursos de periféric os dos microcomputadores da rede.

Evolução das Redes

Arquiteturas e Padrões de Redes

Portanto, se percebeu que essa maneira de administrar empresas não era eficaz nem econômica. Elas precisavam de uma solução que respondesse satisfatoriamente às três questões a seguir:

Como evitar a duplicação de equipamentos e recursos

Como se comunicar eficazmente

Como configurar e gerenciar uma rede

As empresas reconheceram o quanto poderiam economizar e ganhar em produtividade usando a tecnologia de rede. Elas começaram a implantar redes e a expandir as redes existentes quase tão rapidamente quanto surgiam novos produtos e tecnologias de rede. Como conseqüência, o começo dos anos 80 experimentou uma expansão tremenda no campo das redes e, entretanto, o início do desenvolvimento das redes foi caótico, sob vários aspectos.

95

Em meados dos anos 80, foram sentidos os problemas do crescimento. Muitas das tecnologias de rede que surgiram tinham sido criadas usando-se diferentes implementações de hardware e software. Em conseqüência, muitas das novas tecnologias de rede eram incompatíveis entre si. Tornou-se cada vez mais difícil paras as redes que usavam especificações diferentes comunicarem-se umas com as outras.

Uma das primeiras respostas a esses problemas foi a criação de redes locais (LANs).

96

Evolução das Redes

Arquiteturas e Padrões de Redes

Como elas podiam conectar todas as estações de trabalho, periféricos, terminais e outros dispositivos em uma único edifício, as LANs tornaram possível às empresas que usavam a tecnologia da computação, compartilhar, por exemplo, arquivos e impressoras, de modo eficiente.

À medida que o uso do computador nas empresas cresceu, logo se percebeu que até mesmo as LANs não eram suficientes. Em um sistema de LAN, cada departamento ou empresa era uma espécie de ilha eletrônica.

97

A solução, então, foi a criação de redes de áreas m etropolitanas (MANs) e de redes de longa distância (WANs).

Evolução das Redes

Arquiteturas e Padrões de Redes